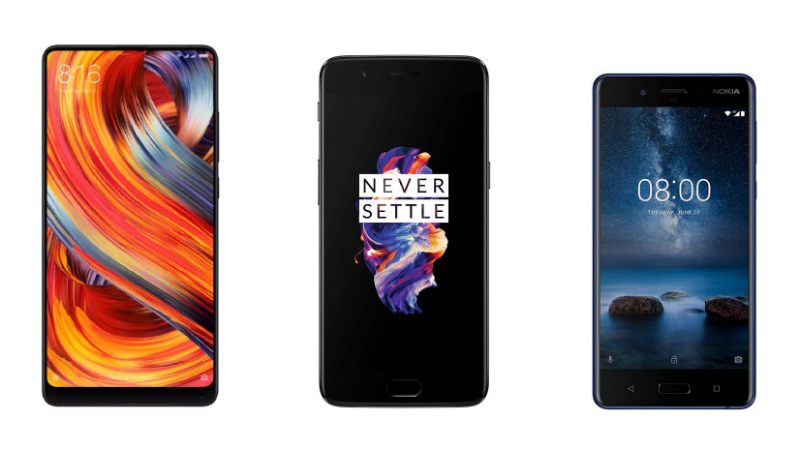

Alcuni dispositivi che utilizzano un chipset Qualcomm utilizzano, oltre al Primary Bootloader (PBL), anche una modalità EDL (Emergency Download Mode) che consente di intervenire anche in casi di brick software. Tra le compagnie che utilizzano questa modalità troviamo Nokia, OnePlus, Xiaomi e qualche altro produttore, con la lista completa disponibile a fine articolo.

Due ricercatori di sicurezza di Aleph Research hanno scoperto alcune vulnerabilità critiche, che permettono di sfruttare la modalità EDL per acquisire il pieno controllo del dispositivo. Va innanzitutto specificato che è necessario avere accesso fisico al dispositivo per poter sfruttare l’exploit, che però sembra non possa essere corretto con una patch.

Senza entrare troppo nei dettagli tecnici, per i quali vi rimandiamo al documento originale di Aleph Security, un attaccante che avesse accesso al vostro smartphone potrebbe effettuare un downgrade del software di sistema, per renderlo vulnerabile ad attacchi software già corretti.

In questo modo è possibile ottenere un accesso root senza che l’utente ne sia a conoscenza, sbloccare il bootloader e flashare un’immagine modificata e accedere ai dati utente anche se sono crittografati. In alcuni casi è necessario aprire fisicamente lo smartphone per mettere in corto alcuni contatti, in altri casi basta un cavo deep flash acquistabile a pochi euro in Rete. A seguire trovate la lista dei dispositivi vulnerabili al nuovo exploit.

- LG G4

- Nokia 6, Nokia 5

- Nexus 6, Nexus 6P

- Moto G4 Plus

- OnePlus 5, OnePlus 3T, OnePlus 3, OnePlus 2, OnePlus X, OnePlus One

- ZTE Axon 7

- ZUK Z1, ZUK Z2

- Xiaomi Note 5A, Xiaomi Note 5 Prime, Xiaomi Note 4, Xiaomi Note 3, Xiaomi Note 2 Xiaomi Mix, Xiaomi Mix 2, Xiaomi Mi 6, Xiaomi Mi 5s, Xiaomi Mi 5s Plus, Xiaomi Mi 5x, Xiaomi Mi 5, Xiaomi Mi 3, Xiaomi Mi A1, Xiaomi Mi Max2, Xiaomi Redmi Note 3, Xiaomi Redmi 5A, Xiaomi Redmi 4A