Lookout, società di sicurezza informatica, ha individuato un nuovo spyware mobile che colpisce dispositivi Android e iOS, Hermit (così è stato soprannominato) è stato ricondotto ad una software house italiana, la RCS Lab. Google dal canto suo, ha confermato quanto riportato da Lookout e sta provvedendo ad informare gli utenti Android i cui dispositivi sono stati compromessi dallo spyware.

Hermit si maschera da app legittima per spiare le sue vittime

Hermit è uno spyware commerciale utilizzato principalmente a livello governativo, che stando alle indagini condotte ha già infettato dispositivi in Italia, Kazakistan e nel nord della Siria.

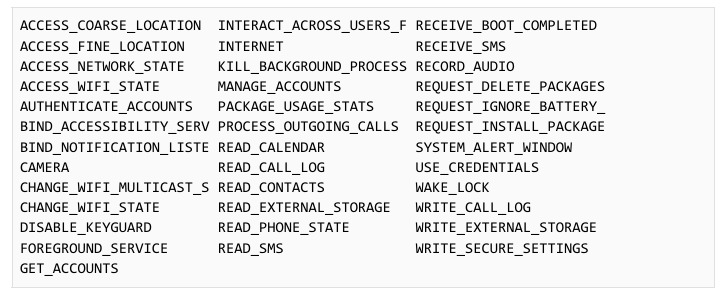

La strategia dello spyware è comune e riconducibile a quelle già adottate da altri software simili, utilizza vari moduli che vengono scaricati sul dispositivo infetto dal server di comando per portare a termine i suoi scopi, ovvero raccogliere i registri delle chiamate, registrare l’audio ambientale, reindirizzare le telefonate, raccogliere foto, messaggi, email nonché la precisa posizione del dispositivo infettato. Hermit inoltre tenta contestualmente di ottenere i permessi di root sul dispositivo preso di mira, in modo da garantirsi un accesso pressoché totale ai dati della vittima.

Il primo approccio dello spyware è alquanto subdolo, secondo quanto scoperto da Google infatti gli enti governativi che controllano il virus hanno collaborato con i provider internet degli obbiettivi, interrompendo la connessione dati dell’utente; quest’ultimo riceve quindi un SMS contenente un link per scaricare una finta app dell’operatore allo scopo di ripristinare la connettività. Hermit infatti spesso e volentieri si maschera da applicazione di telefonia o messaggistica di operatori legittimi, che vengono però scaricate all’esterno del Play Store, e che richiedono svariati permessi.

Big G nonostante le applicazioni infette non siano state rilevate sul proprio store, ha provveduto ad aggiornare Play Protect nel tentativo di bloccare l’esecuzione delle app, e ha avvisato tutti gli utenti coinvolti. Non è chiaro quanti dispositivi siano stati compromessi, ma Hermit e spyware simili, vengono solitamente utilizzati dai governi per sorvegliare giornalisti, attivisti, difensori dei diritti umani, dissidenti e politici dei partiti di opposizione.

La software house italiana individuata dietro Hermit, RCS Lab, ha dichiarato a propria tutela quanto segue:

RCS Lab esporta i propri prodotti nel rispetto delle normative e dei regolamenti nazionali ed europei. L’eventuale vendita o realizzazione di prodotti viene effettuata solo dopo aver ricevuto un’autorizzazione ufficiale dalle autorità competenti. I nostri prodotti vengono consegnati e installati presso i locali di clienti autorizzati. Il personale di RCS Lab non è esposto, né partecipa ad alcuna attività svolta dai relativi clienti.

Il fattore più preoccupante sul quale anche Google pone l’accento, è che l’industria dello spyware commerciale cresce a un ritmo notevole, prosperando sempre più; i fornitori di tali software armano i governi (che non sarebbero in grado solitamente di sviluppare tali strumenti in autonomia) contribuendo alla proliferazione di strumenti di hacking pericolosi. Sebbene infatti in molti paesi la sorveglianza sia regolamentata da leggi nazionali o internazionali, spesso queste tecnologie vengono utilizzate per scopi moralmente discutibili.

Hermit ha sicuramente infettato diversi dispositivi ma, come sempre, un minimo di conoscenza e di malizia da parte dell’utente avrebbe in molti casi fatto la differenza; considerando infatti il funzionamento dello spyware in questione, in molti casi sarebbe bastato non cliccare sul link ricevuto via SMS o, qualora il link fosse stato aperto, bastava non concedere il permesso per l’installazione da fonti sconosciute per mantenere il dispositivo al sicuro e scongiurare l’installazione del software compromesso.

Potrebbe interessarti anche: Il malware BRATA è tornato ed è ancora più subdolo e pericoloso