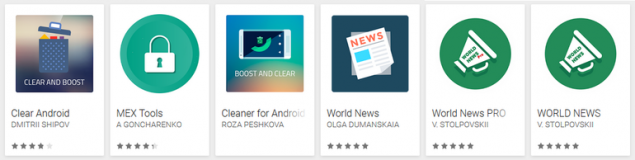

Un altro gruppo di applicazioni Android contenenti malware è stato individuato dal team di ESET e rimosso dal Google Play Store.

Si tratta di otto app contenenti il Trojan Dropper, una forma di malware che consente agli aggressori di installare contenuti dannosi (come trojan bancari e spyware): ciò avviene aggirando il sistema di protezione del Play Store, rinviando l’installazione dei contenuti malevoli ad un secondo momento.

In sostanza, dopo il download iniziale l’app non richiede le autorizzazioni sospette associate al malware e simula l’attività che l’utente si aspetta ma, in background, provvede a scaricare file infetti e richiede di installare o aggiornare un’app (per esempio Adobe Flash Player o addirittura lo stesso sistema operativo Android): così viene concluso il terzo stadio del processo di installazione del malware.

La richiesta di installazione comprende il permesso per attività intrusive come la lettura dei contatti, l’invio e la ricezione dei messaggi di testo e la possibilità di modificare ed eliminare il contenuto della memoria. Se viene dato il permesso di installare questo “aggiornamento”, Trojan Dropper esegue il download finale sotto forma di malware stesso.

Una volta installato sul dispositivo, Trojan Dropper viene usato per installare altre forme di malware.

Secondo i ricercatori di ESET sarebbero circa 3.000 gli utenti colpiti, la maggior parte dei quali nei Paesi Bassi.

Un altro report preoccupante arriva da Malwarebytes, che ha scoperto una nuova forma di malware nascosto in più app Android presenti nel Play Store (come sveglie, lettori QR, editor di foto, ecc.).

AsiaHitGroup, questo il nome del malware, sarebbe stato installato tra le 10.700 e le 22.000 volte.