Dal team del Project Zero di Google arriva un’importante novità per quanto riguarda la politica di divulgazione delle vulnerabilità e che dovrebbe avere notevoli impatti sulla sicurezza degli utenti Android.

Il colosso di Mountain View, infatti, ha deciso di aspettare 30 giorni prima di condividere i dettagli tecnici di una vulnerabilità che è stata corretta entro le scadenze di 90 giorni o 7 giorni (in caso di vulnerabilità zero-day) e questo tempo aggiuntivo dovrebbe consentire a un numero considerevolmente più elevato di utenti di installare la correzione.

Google Pixel 10 Pro XL, 512GB

Offerta + sconto automatico di 100€ al check-out (in fase di pagamento)

Google prova a rendere più sicuro Android

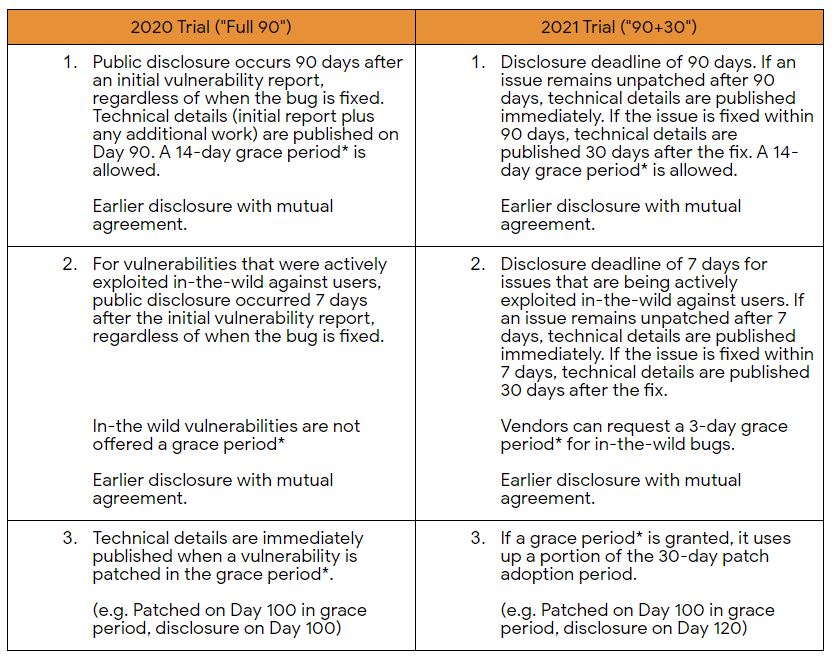

Ricordiamo che fino a questo momento il team di Project Zero pubblicava i dettagli 90 giorni dopo aver portato alla luce un problema e ciò indipendentemente dal fatto che il bug fosse stato risolto. I problemi non risolti dopo 90 o 7 giorni continueranno ad essere pubblicati così com’è stato fatto fino a questo momento.

Questa tabella riassume le modifiche tra le regole del 2020 e quelle del 2021:

Lo scorso anno Google ha provato a concentrare i propri sforzi per riuscire a migliorare il processo di distribuzione delle patch e renderlo più rapido e completo ma, stando a quanto è stato spiegato dal colosso di Mountain View, i risultati non sono stati quelli sperati (“non abbiamo osservato un cambiamento significativo nelle tempistiche di sviluppo delle patch e abbiamo continuato a ricevere feedback dai fornitori che erano preoccupati di rilasciare pubblicamente dettagli tecnici su vulnerabilità ed exploit prima che la maggior parte degli utenti avesse installato la patch”).

A dire di Google, questa importante modifica per il 2021 avrà come effetto quello di assicurare ai produttori un po’ di tempo in più per risolvere i problemi (90 giorni per lo sviluppo della patch e altri 30 giorni per la sua adozione).

E per i prossimi anni il team di sviluppatori di Project Zero preannuncia ulteriori modifiche: l’obiettivo è quello di riuscire ad abbreviare i tempi di realizzazione delle patch e di distribuzione, anche se pare che si procederà a piccoli passi (per esempio, per il 2022 dovrebbe essere adottato un modello che prevede 84 giorni per lo sviluppo della patch e 28 giorni per la sua distribuzione).

La speranza è che i produttori sfruttino questi 30 giorni aggiuntivi nel modo migliore, mettendo le patch di sicurezza sviluppate di volta in volta a disposizione del maggior numero possibile di utenti.