Così come la loro controparte “naturale” anche i virus tecnologici mutano forma e obiettivo, al fine di eludere le difese messe in atto e raggiungere il proprio scopo. Qualche settimana fa vi abbiamo dato conto della circolazione di BRATA che a quanto pare continua a rappresentare una seria minaccia per gli smartphone Android.

BRATA torna ed è ancora più cattivo

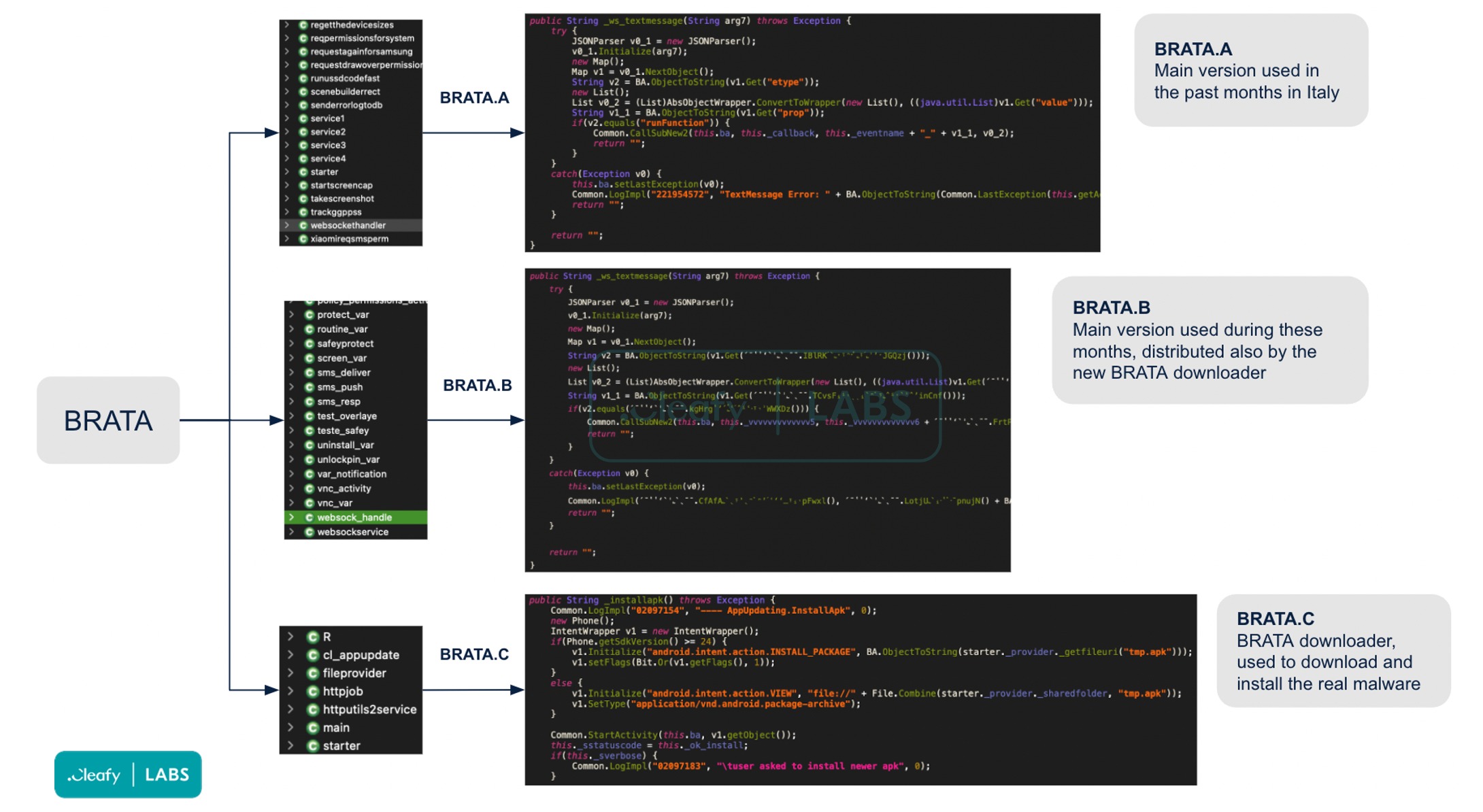

Se la versione che circolava anche in Italia a dicembre mirava ai dati bancari, i ricercatori di Cleafy hanno isolato due nuove varianti che aggiungono capacità ancora più deleterie per gli utenti, BRATA.A infatti si arricchisce con la possibilità di tracciare la vittima tramite il GPS e con la capacità di effettuare un ripristino di fabbrica, che cancella l’intero contenuto dello smartphone, col rischio di mettere seriamente in difficoltà gli utenti.

BRATA.B invece è ancora più subdolo, visto che oltre alle funzioni della variante A è in grado di offuscare maggiormente il codice e si creare degli overlay più accurati, e realizzati su misura, al fine di carpire le informazioni bancarie delle vittime, in particolare i dati di accesso alle app di vari istituti di credito.

BRATA.C si occupa di scaricare il malware sullo smartphone attraverso un’app principale che a sua volta scarica un’app secondaria che contiene il vero codice dannoso.

Come difendersi da BRATA

Il modo migliore per difendersi da BRATA e dalle sue serie minacce è quello di prestare la massima alla concessione di permessi, in particolare quelli di amministratore. BRATA si appoggia ai servizi di accessibilità per leggere il contenuto dello schermo, catturando immagini e acquisendo i tasti premuti.

La principale novità delle nuove varianti di BRATA è la possibilità di effettuare un ripristino completo una volta completata la sottrazione dei dati bancari. Il malware è inoltre in grado di capire se viene eseguito in un ambiente virtuale, provocando anche in questo caso un ripristino di fabbrica, ma solo nel caso in cui all’applicazione “ospite” sono stati concessi i permessi di amministrazione.

Ancora una volta dunque la miglior difesa arriva dall’utente e da una costante attenzione alle applicazioni installate. Vi consigliamo di installare solamente applicazioni provenienti da piattaforme sicure di distribuzione e di evitare di concedere permessi di accessibilità o di amministrazione alle applicazioni, a meno di non essere assolutamente sicuri di quello che state facendo.